500円クラウドとして有名なIDCFクラウドですが、前回投稿のAzureと同様に、こちらもIDCFクラウドが提供しているネットワーク機能を利用して、VPNを張ることができます。

そこでRouterboardとの接続設定を書いてみたいと思います。

今回のサイト間接続の簡単な概要図は以下のとおりです。

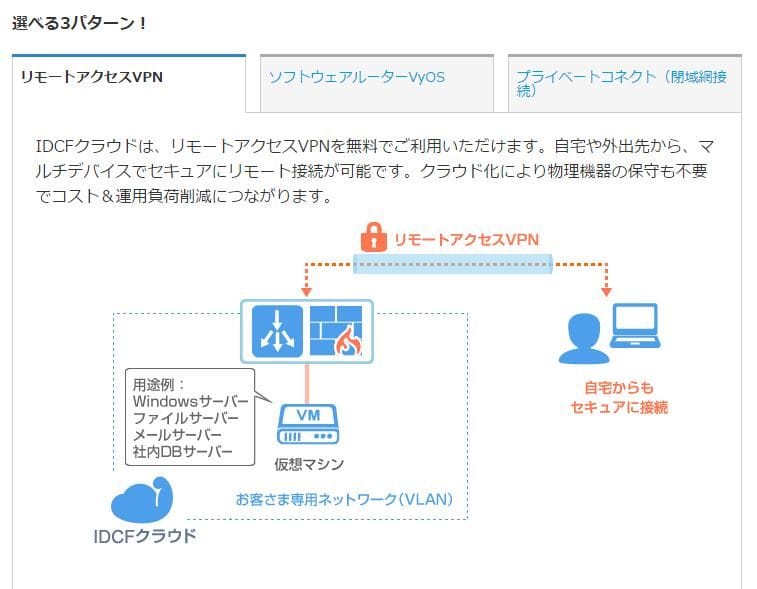

IDCFのWebサイトの構成図を参考にします。

IDCFクラウドでは、オンプレミスの環境や自宅または手元のPC等からのVPNを利用したアクセスの利用方法として、プライベートコネクトやVyOSを利用した方法が提供されていますが、もう1つ「リモートアクセスVPN」と言う機能を利用したL2TP/IPsecのVPNアクセス方法も提供されています。

IDCFクラウドのリモートアクセスVPN機能は、IDCFクラウド内で標準機能として無償で提供されていますが、本来IDCFクラウドのリモートアクセスVPN機能は、1(IDCF):1(User)の接続を想定してるもので、1(IDCF):複数(User)の場合は、プライベートコネクトやVyOSを利用した方法が紹介されてきました。

今回は、RouterboardのL2TPクライアントをうまく活用することで、リモートアクセスVPN機能を使いつつ、IDCFクラウドとの拠点間VPNのような接続形態を可能とし、オンプレミスの環境や自宅にあるRouterboard配下の複数の端末からIDCFクラウドに対して、一定のセキュリティが確保できるアクセス環境を構築していきます。

上の図の右側、「自宅からセキュアに接続」の部分に描かれているノートPCがRouterboardに置き換わるイメージになり、置き換わったRouterboardの配下に複数のPCがぶらさがる形になります。

それではさっそく設定していきます。

1. IDCF側の設定

必要なのは以下の項目です。

- IPアドレスでのVPNの有効化

2. IDCF側のVPNの有効化

アカウントにログインするとリージョンが選べると思いますが、東日本、西日本どちらでも構いません。

そして、コンピューティングを選択します。

IPアドレスを選択しましょう。するとすでにひとつ「default」として、ネットワークが設定されていると思いますので、それをクリックします。

今回は古いhenryを選択していますが、今ならjourなどがあると思います。まぁそれはおいておきましょう。

ここで重要なのは、VPNのアイコンです。これをクリックします。

有効化ボタンがあるので、これをクリックします。

ここで注意書きもありますが、Firewall等がある場合は、ポートの500/1701/4500(tcp)を開けるのを忘れないでください。Routerboardのところでも書きます。

VPN機能を有効化するために、「はい」をクリックします。

有効化されるまで少し時間がかかります。

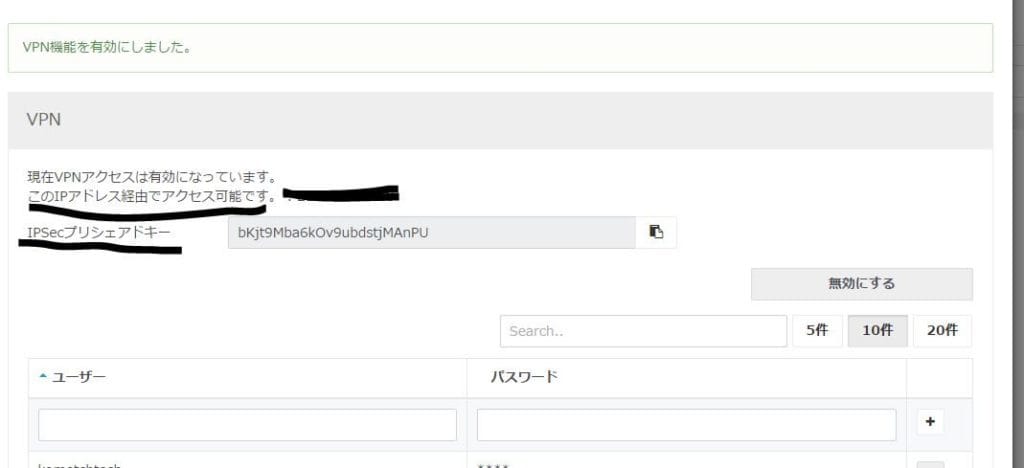

有効化されたあと重要なのは2点です。

- 「このIPアドレス経由でアクセス可能です」:IDCFクラウドにVPN接続するためのIPアドレスです

- 「IPsecプリシェアドキー」:IPsecを張る際に使用するパスワードです。

次に必要なのは、接続ユーザ情報です。ここではL2TPで接続するようです。そのためのユーザです。

- ユーザー:接続ユーザー名。ここではrbug_userを使用します。

- パスワード:接続する際のパスワード。ここではshare0123456789shareを使用します(今回は share0123456789share と設定していますが、各環境上で任意のパスワードに変更してください)。

問題がなければ、+ボタンを押下しましょう。それでユーザー登録は完了です。ここまでが、IDCFクラウド側での設定になり、次からRouterboard側の設定に移りますが、以降の設定で必要となるIDCFクラウドで設定した主なパラメータについて、以下に纏めます。

| 項目 | 詳細 | |

| 1 | IDCFクラウドにVPN接続するためのIPアドレス | VPN機能を有効化した際に「このIPアドレス経由でアクセス可能です」で表示されたIPアドレス |

| 2 | IPsecプリシェアドキー | IPsecの事前共有鍵等と呼ばれる表の3と4のユーザ・パスワードによるL2TP認証の前にIPsecで接続するために必要となるパスワードで、VPN機能を有効化した際に「IPsecプリシェアドキー」で表示される |

| 3 | ユーザー | L2TPで接続する際の認証に必要なユーザ名でVPN機能を有効化した際に利用者自身で決定、今回はrbug_userと設定 |

| 4 | パスワード | L2TPで接続する際の認証に必要なユーザのパスワードでVPN機能を有効化した際に利用者自身で決定、今回はshare0123456789shareと設定 |

3. Routerboardの設定

まずはRouterboardに接続しましょう。WinboxでもWebfigでも問題ありません。ここではWindows用の管理ツールであるWinboxを使用します。

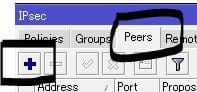

まずはじめに、IP -> IPsecと進みます。

「Peers」タブをクリックし、+アイコンをクリックします。

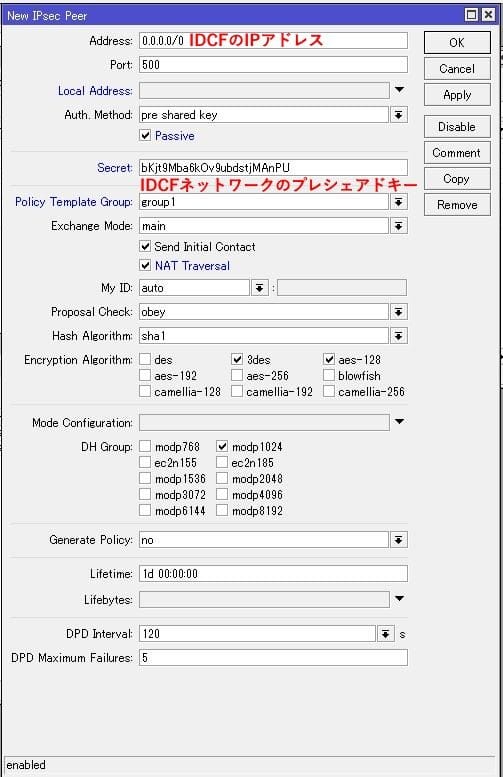

ここで大事なパラメータは以下のとおりです。

- Address:IDCFで指定されたIPアドレス

- Port:500

- Auth. Method: pre shared key (passive)

- Secret:手順2.の中で説明しているIDCFのVPNの項目で提示されたプレシェアドキーを入力します

- NAT Traversal:チェックを入れてください

他のパラメータは画像のとおりです。

さて、先に作成したユーザはどこで指定するのでしょうか。

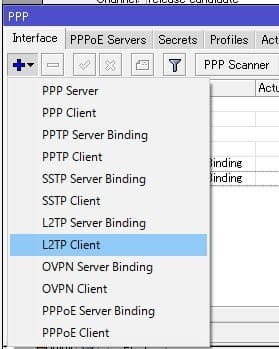

実はPPPインターフェイスから作成します。

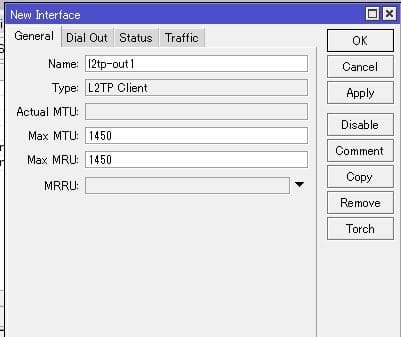

PPP -> Interfaceへと進みます。そして、+アイコンをクリックして、「L2TP Client」を選択します。

最初にGeneralタブが選択されます。Nameは好きな名前をつけてください。MTU、MRUはデフォルトでも大丈夫のはずですが、念のため1280に設定するようにしましょう。

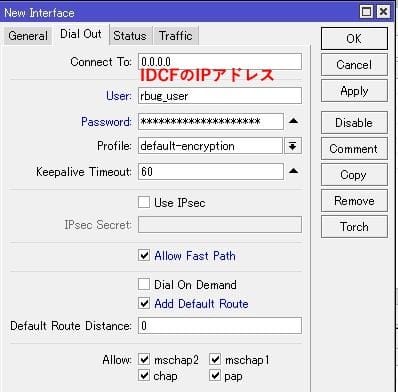

設定するパラメータは以下のとおりです。

- Connect To:IDCFのIPアドレスを設定します

- User:作成したユーザー。ここではrbug_userです

- Password:作成したユーザーのパスワードです。ここではshare0123456789shareになります。

- Allow Fast Path:チェックを入れます

- Add Default Route:チェックを入れます

- Default Router Distanceは、0よりも大きい(インターネットへ抜ける回線よりも優先度を低くしましょう)値を設定します。

これで設定は全部OKです。Applyをクリックします。

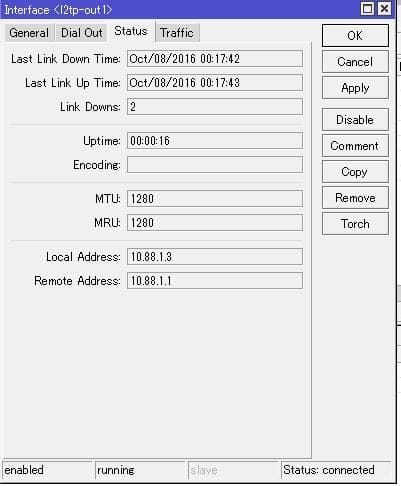

下部のステータスバーが、running、Statusがconnectedになっていれば接続は成功です。また、IPsec/L2TPトンネルにIPアドレスが別途振られているのが確認できると思います。

4. まとめ

IDCFクラウドへのIPsec/L2TPによるリモートアクセスVPN機能を利用した接続は、従来PC個々にIPsec/L2TPの設定を行い利用してきたかと思います。

RouterboardのRouterOSにはL2TPクライアントも搭載されているので、Routerboard自身がIPsec接続時のL2TPクライアントとして動作が可能です。そのため、Routerboardの配下にぶら下がる端末達は個々に、IPsecの設定やL2TPクライアントとしての設定を必要とすることなくRouterboardを介してIPsec VPN越しに、IDCFクラウド側との通信が可能になります。

わざわざVyOSを構築・設定してそれに接続することや、大きなコストが必要な閉域網接続よりも非常に手軽に、また安価にIDCFクラウドとの拠点間VPNの仕組みを構築することが可能になるわけです。

なんと言っても、IDCFクラウドのリモートアクセスVPN機能の設定が、僅か数ステップで完了できてしまうので、あまり詳しい技術者もおらず、手軽にクラウドとの拠点間VPNを構成したいと考えている場合、IDCFクラウドとRouterboardの組み合わせは非常にお勧めです。

安価なRB750GLやRB2011UiASでも十分構築可能です。また大規模な場合にはCCRを利用することも可能でしょう。なかなかRouterboardに関する情報は出てこないので、参考になれば幸いです。

5. Appedix

なお、今回のVPNは、リモートアクセスVPN機能を利用したものになります。詳細は以下にありますのでご一読ください。

リモートアクセスVPN機能の使い方|IDCFヘルプサイト https://www.idcf.jp/help/cloud/guide/remote_vpn.html